NSA部署自动化项目:可根据QQ飞信锁定监控目标

作者:网络转载 发布时间:[ 2014/3/14 9:10:24 ] 推荐标签:自动化项目 NSA 飞信 监控

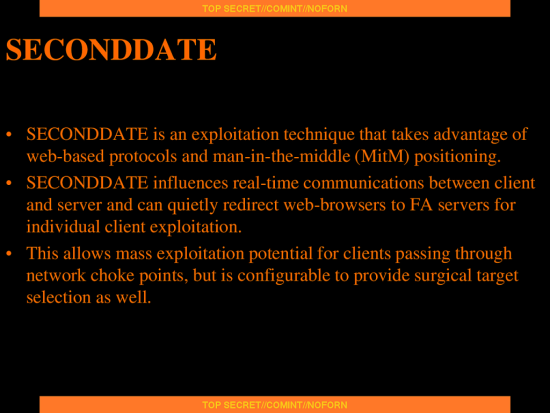

2012年一份绝密的NSA文件显示,NSA部署了名为“SECONDDATE”的“中间人”攻击技术,以“影响客户端和服务器之间的实时通信”,并“将网页浏览器秘密重定向”至NSA名为“FOXACID”的恶意软件服务器。去年10月,《卫报》报道了“FOXACID”的细节。其中显示,这一技术被用于攻击互联网匿名服务Tor的用户。

不过,“SECONDDATE”不仅可以用于针对特定嫌疑人的“手术刀式”攻击,也可以被用于发起大规模恶意软件攻击。

根据2012年的这份文件,这一技术“对通过某些网络节点的客户端具有大规模利用的潜力”。

NSA对SCEONDDATE工具的介绍文档

宾夕法尼亚大学的布雷兹表示,“中间人”攻击被大规模使用的潜力“似乎非常令人困扰”。这种做法将无差别地监控整个网络,而不是瞄准单个目标。

他表示:“令我感到警惕的一点是,其中提到了‘网络节点’。这是不应当允许情报部门涉足的基础设施,因为这意味着大规模监控技术。”

为了部署某些恶意软件,NSA利用了火狐和IE等互联网浏览器共同的信息安全漏洞。NSA的黑客还利用了路由器以及一些热门软件插件,例如Flash和Java的信息安全缺陷,从而将恶意代码植入目标计算机中。

这些恶意软件可以绕开杀毒软件,而NSA已采取大量措施,确保其黑客技术难以被检测。一款名为“VALIDATOR”的恶意软件被用于向目标计算机上传下载数据,同时可以实现自我销毁,即在设定的时间过期后自动从计算机中删除。

在许多情况下,防火墙和其他信息安全保护措施对NSA而言并不是问题。NSA的黑客有信心绕开保护计算机和网络的任何安全机制。在一份机密文件中,NSA的黑客表示:“如果可以让目标用户通过浏览器访问我们,那么我们可以掌握控制权。的问题在于如何实现。”

隐蔽的基础设施

“TURBINE”植入系统的运行并非孤立。这一系统连接至NSA在全球多地安装的庞大监控传感器网络,并依靠这一网络来发挥功能。NSA位于马里兰州的总部也是这一网络的一部分,而其他窃听基地则位于日本三泽市和英格兰的Menwith Hill。

NSA的这些传感器代号为“TURMOIL”,是一类高科技监控收集装置,能监控在整个互联网上传送的数据包。

当“TURBINE”获取来自被感染计算机系统的数据时,“TURMOIL”传感器能自动识别这些数据,并将其发回NSA进行分析。当目标计算机进行通信时,“TURMOIL”系统可以向“TURBINE”发送提示,初始化一次恶意软件攻击。

基于一系列数据“分拣器”,NSA能识别监控目标的数据传输。内部文件显示,这些“分拣器”包含电子邮件地址、IP地址,或是来自谷歌、Facebook、Hotmail、雅虎和Twitter等网站、含有用户名或其他识别信息的cookies。

NSA使用的其他“分拣器”还包括用于追踪用户浏览习惯的谷歌广告cookies、能追踪特定用户的加密密钥指纹,以及当Windows计算机升级或崩溃时发送的计算机标识符等。

此外,“TURBINE”系统的运行也得到了其他政府的支持,其中一些还参与了恶意软件攻击。斯诺登曝光文档上的保密标志表明,NSA曾与所谓“Five Eyes”监控联盟的其他分享过恶意软件的使用情况。这一联盟中的其他包括英国、加拿大、新西兰和澳大利亚。

英国情报部门GCHQ在NSA的恶意软件应用策略中扮演了非常重要的角色。位于英格兰北部的Menwith Hill窃听基地是“TURMOIL”网络的一部分,NSA这一基地的运行获得了GCHQ的密切合作。

绝密文件显示,这一被NSA称作“MHS”的英国基地是“TURBINE”恶意软件基础设施的有机组成部分,并被用于测试针对雅虎和Hotmail用户的恶意软件攻击。

2010年的一份文件列出了至少5种Menwith Hill可选的“QUANTUM”攻击方式。这份文件还显示,GCHQ协助整合了3款“QUANTUM”恶意软件,并对另两款进行了测试。这是GCHQ代号为“INSENSER”监控系统的一部分。

GCHQ参与了黑客攻击,但试图确保其行为的合法性。斯诺登公布的一份文件显示,2013年4月,GCHQ明确拒绝参与部署“QUANTUM”恶意软件,而原因是“法律和政策限制”。GCHQ下属部门的一名代表于2010年会见了电信标准委员会的一名委员,并表示为监控而进行“积极地”黑客攻击在英国的法律框架下“可能违法”。

GCHQ拒参与秘密黑客行动的活动置评。该部门在一份官腔的声明中表示:“GCHQ的全部工作都严格符合法律和政策框架,确保我们的活动得到授权,是必要而适当的,此外也得到了有力的监督。”

无论英国和美国情报机构对计算机网络的攻击是否合法,斯诺登的文件都有着重要的意义。这些文件前所未有地曝光了监控技术,而这些技术此前是保密的,并未得到公众的探讨。而NSA担心的主要一点是,外国情报机构也将采取类似的做法。

在2012年的一份绝密文件中,NSA的一名分析师表示:“在一段时间里,攻击路由器对我们和‘Five Eye”合作伙伴而言很有价值。但很明显,其他也在加强这方面的能力,并进入这一领域。”

相关推荐

更新发布

常用的选择回归测试的方式有哪些?

2022/6/14 16:14:27测试流程中需要重点把关几个过程?

2021/10/18 15:37:44性能测试的七种方法

2021/9/17 15:19:29全链路压测优化思路

2021/9/14 15:42:25性能测试流程浅谈

2021/5/28 17:25:47常见的APP性能测试指标

2021/5/8 17:01:11系统性能测试及调优前期准备

2021/4/15 14:41:29国内比较好用的5款测试管理工具

2021/3/25 17:23:31

sales@spasvo.com

sales@spasvo.com